ネットワークで守る産業IoTのサイバーセキュリティ:アライドテレシス

エージェント型セキュリティソフトのないIoTシステムをネットワークで守るソリューション紹介

Open化産業IoTシステムを狙うサイバー攻撃と対策の現状

近年、産業IoTシステムの通信規格がEthernetベースになってきています。これはITとOTの相互運用による利便性を図るためです。サプライチェーンマネジメントを支える基盤として必然的な流れと言えるでしょう。

その流れに伴い、産業IoTシステムを狙ったサイバー攻撃が増加しています。一般企業システムに比べるとセキュリティ対策を実施していないことが多いためです。

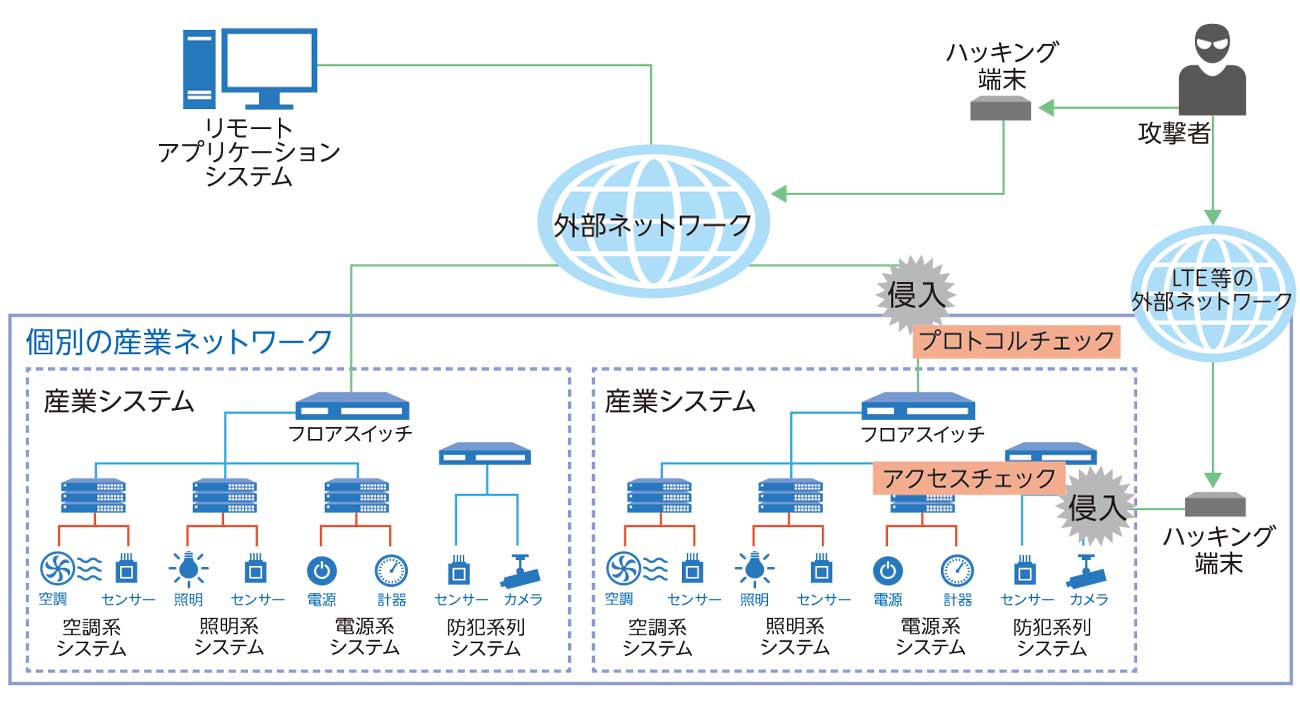

図1:侵入ポイント

上記のハッキング端末からのアクセスに対して、Gatewayによるプロトコルチェックやネットワーク機器による端末のアクセスチェックが有効なサイバーセキュリティ手段とされています。

SDNの特性を活かした新しいセキュリティソリューション

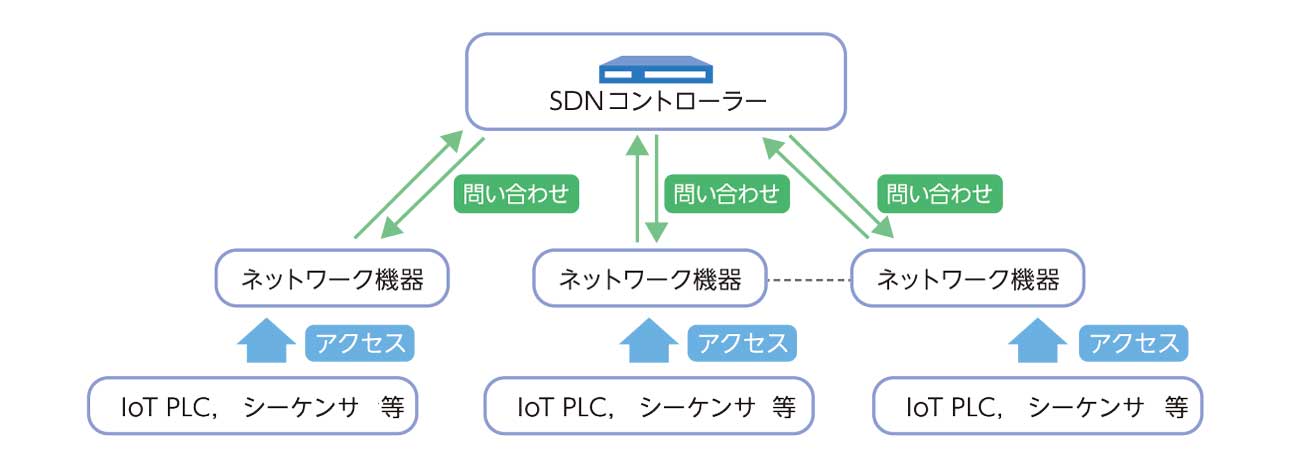

既存のEthernet/IPのネットワークは新たな接続端末を他の端末と通信できるよう、互いのネットワーク機器間で端末情報を交換・告知するアーキテクチャーになっています(自律分散型)。それに比べSDN制御処理はSDNコントローラーからの指示に従い各ネットワーク機器が動作します(中央管理型)。この方式は許可端末や通信等をSDNコントローラーで一元的に管理/制限できるため、セキュリティや管理コスト面で優れています。

図2:SDNアーキテクチャー

Secure Enterprise SDN(SES)の開発

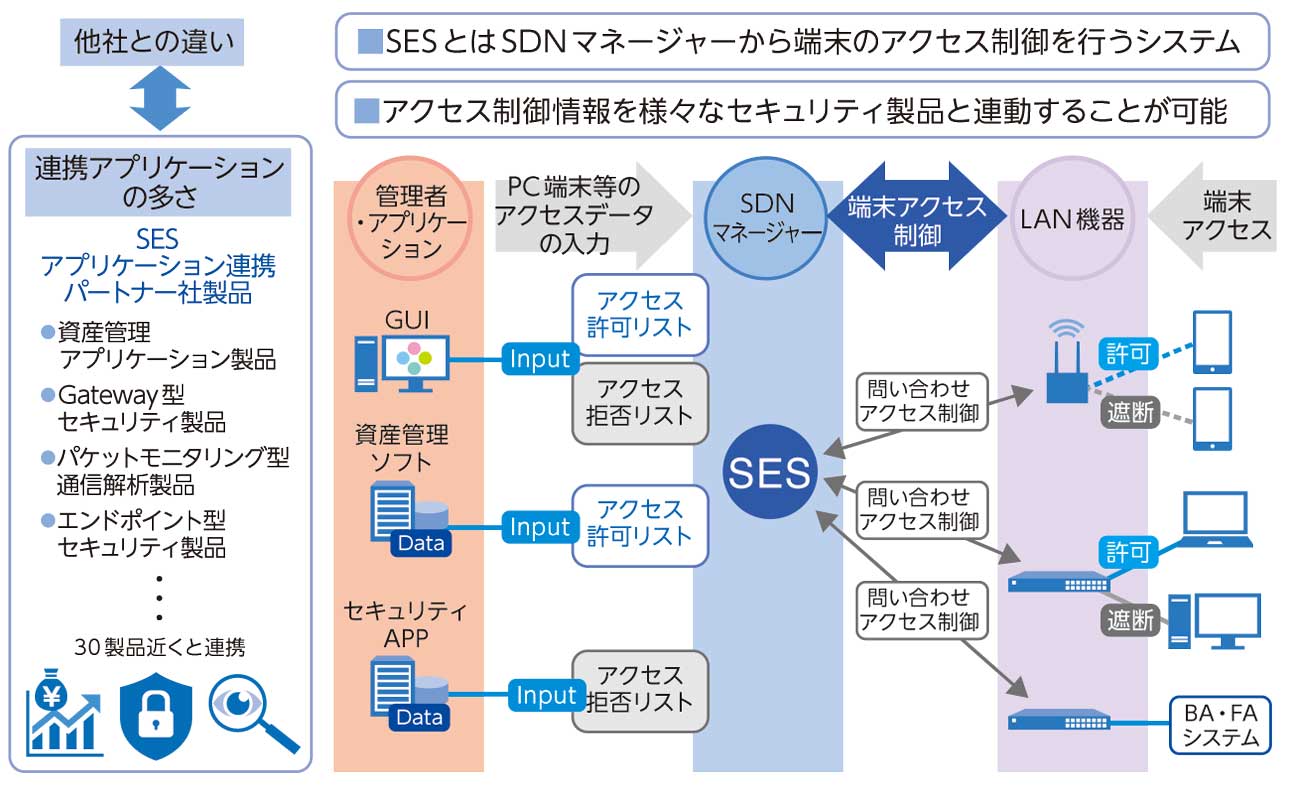

アライドテレシスはこのSDN技術を利用し、資産管理ソフトやセキュリティ製品と連動した新しい技術「Secure Enterprise SDN」を開発しました。

SESは今までのSDN製品と下記の点が大きく異なります。

サポート対象ネットワーク機器の範囲

SESはネットワーク機器に対して、端末のアクセス許可と仮想ネットワークの割り当てといったシンプルな制御を行います。この制御によりアライドテレシスのほとんどの有線・無線LAN機器で稼働可能です。

連携アプリケーションの多さ

SDNで重要なのは、ネットワークを連動させるアプリケーションです。SESは30種類以上(図3左参照)のアプリケーションと連携できます。アプリケーションから端末のホワイトリスト(ネットワークにアクセス許可する端末情報)/ブラックリスト情報(ネットワークにアクセス許可しない端末情報)を入手します。

図3:Secure Enterprise SDN

産業IoTネットワークに対するSESの適応

SESは一般企業のサイバーセキュリティ対策としてリリースしましたが、最近では産業向けシステムの強靭化対策としても注目されています。

産業IoTのセキュリティにSESが注目される理由

(1)IoTデバイスではエンドポイントセキュリティ製品による管理ができない

IoT等の小型端末はハードウェアの制限により、エンドポイントセキュリティ製品をインストールできないため、ネットワークで挙動をチェックし制御させたいといった要望があります。

(2)デバイス-サーバー間に複雑な認証システムがない

企業アプリケーションにPCがアクセスする際、HTTPS、TLSを介して認証を行い、なりすまし等を防止しますが、産業システムのM2Mにおいては実装されてないため、SDNによるホワイトリスト機能で制御を行いたいといった要望が出てきました。また産業系のシステムでは現状接続されているデバイス状況を把握できていないケースもあります。

上記より、セキュリティ強化のためSESが注目されました。

産業IoTシステムでのSES機能

(1)IoTデバイスの見える化機能

IoTデバイスは、一般の業務ネットワークでは、資産管理アプリケーション等で管理されますが、産業IoTでは管理されない場合がほとんどです。SESではIoT端末の発見機能をサポートします。

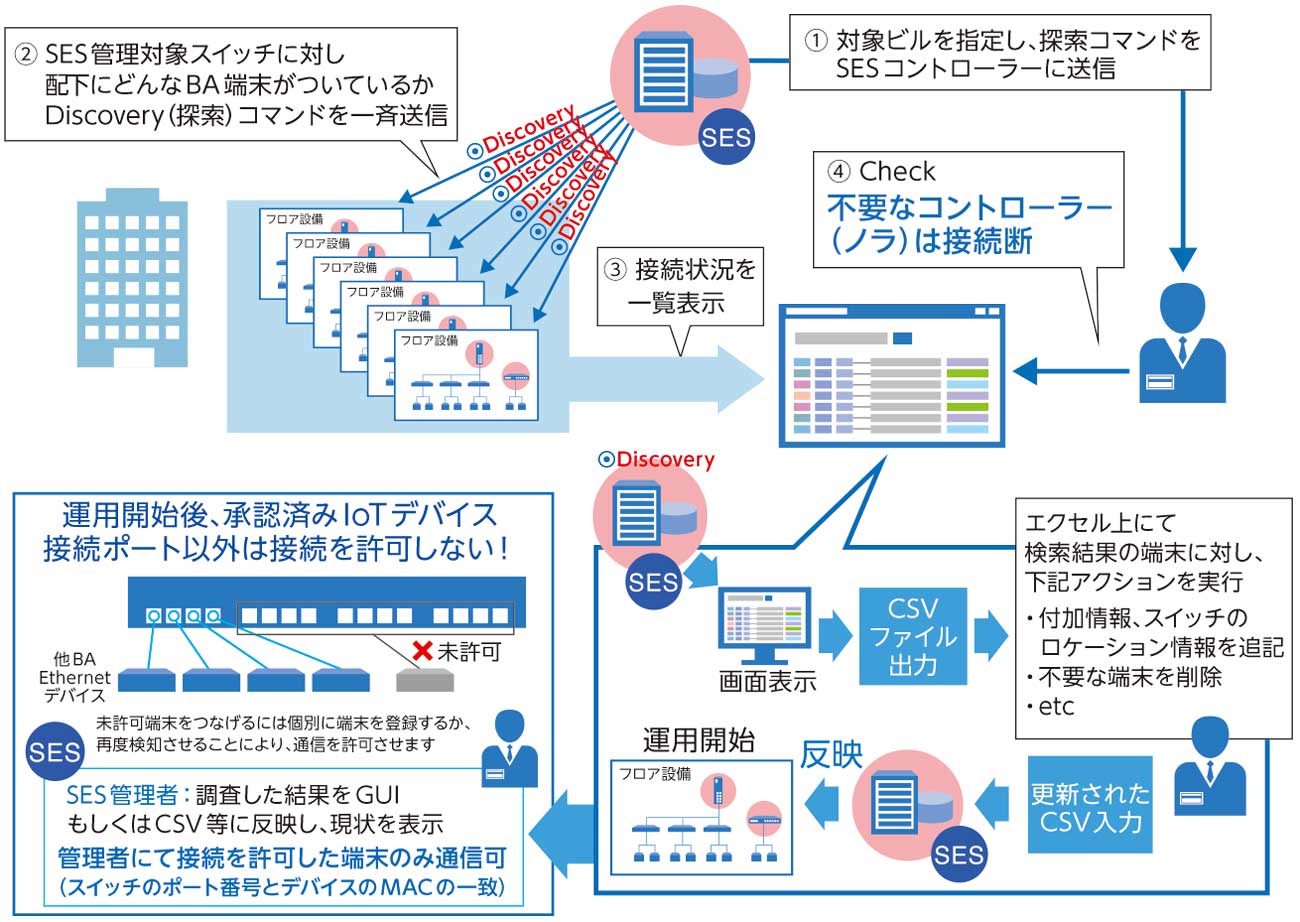

ビルオートメーションにおける活用例で説明します。

図4:SES IoTディスカバリー機能

- SDNコントローラーは管理下の各ネットワーク機器に対してIoT端末の接続状況を認識するため、Discovery指示を出し、各機器は端末接続情報を返信します。

- SDNコントローラーはLocation情報(接続ネットワーク機器とPort情報等)を付加して、管理者にCSVファイル等を介して知らせます。

- 管理者は接続IoTデバイスの場所を確認し、接続配置の誤りや未認証端末を発見した際、情報を修正し再びSDNコントローラーに情報をInputします。

- SDNコントローラーはUpdateされた情報をもとに各機器に対し、ホワイトリストによるアクセス制御を開始させます。

- 許可した端末のみ通信が可能になり、未認証端末がアクセスを試みた場合、通信は遮断され、管理者にその位置情報を通知します。

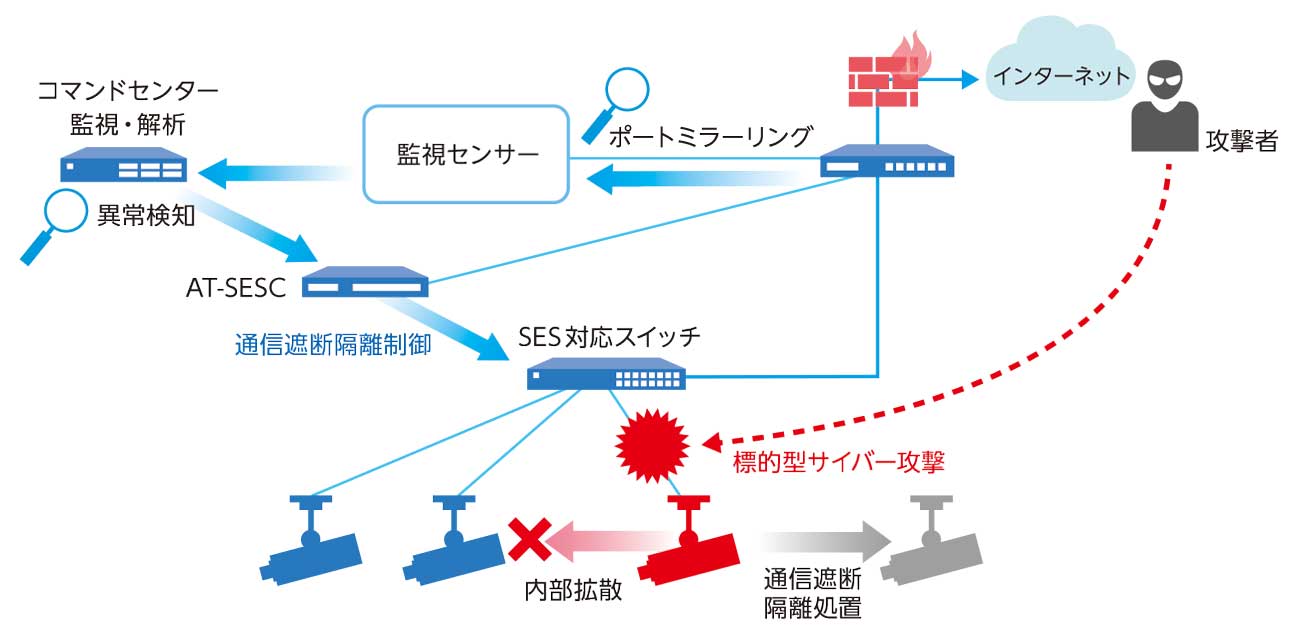

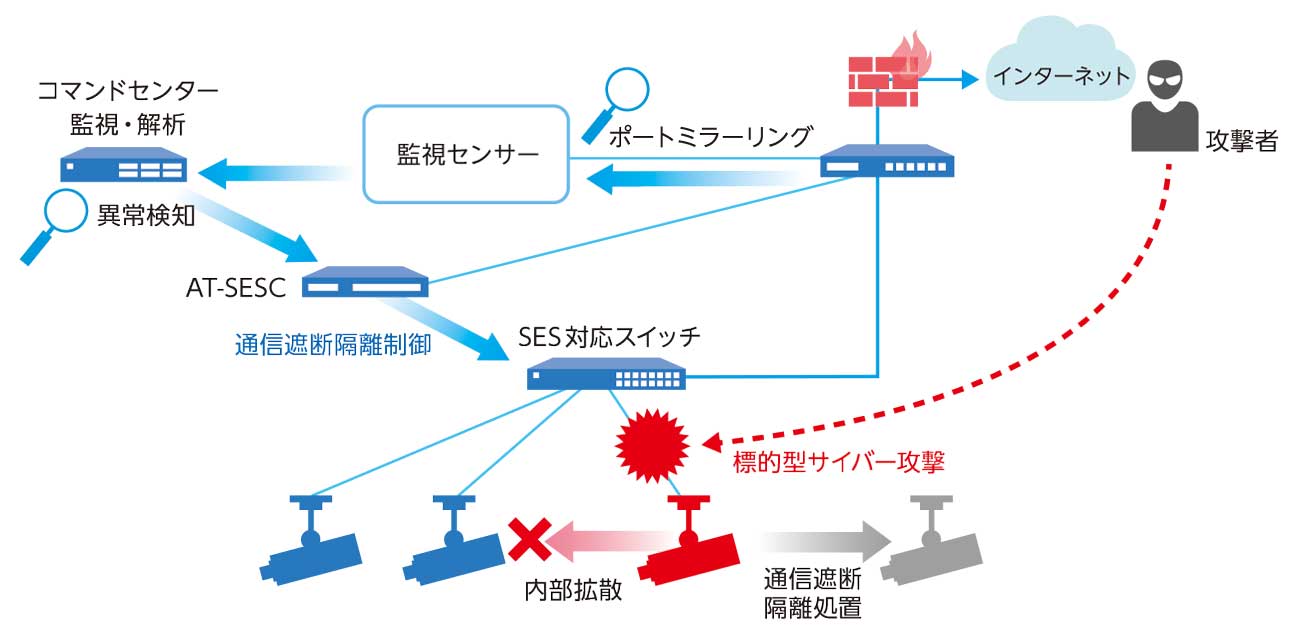

(2)IoTデバイスの外部ハッキング防止機能

外部からの産業IoTシステム侵入に関するセキュリティ対策です。 監視カメラの例で説明します。攻撃者が監視カメラの遠隔操作を試み映像データを引き抜く時、その経路の通信を解析製品に解析させ脅威通信を判別します。ハッキング行為判明時、解析ログをSESに通知し、SESが攻撃対象のカメラをネットワークから隔離することで情報漏えいを防ぎます。

図5:SES IoTディスカバリー機能

(3)情報セグメントしたGatewayと連動したSESのセキュリティ対策

図6は、工場に関するSESを使ったネットワーク構成例です。図の水色部分は各システム区分を示します。各々にGatewayを設置し、OTで使用する通信プロトコルのみを許可するホワイトリストを設定します。

許可されていないプロトコルを使用してハッキングを行う端末が設置されると、GatewayからSESに通知され、SESは違反端末をネットワークから隔離すると同時に、違反端末の場所を管理者に通知します。(Gateway製品の多くは各産業で利用されているプロトコルに対してホワイトリスト機能をサポートしています。)

図6:SES-Gateway連携強靭化ネットワーク

産業IoTサイバーセキュリティに対するアライドテレシスの取組み

アライドテレシスはSESの活用により、産業IoTに関するさまざまな活動に取り組んでいます。 詳細はアライドテレシス社Webサイトにて御覧ください。